IT-Security-Beratung für kleine & mittelständische Unternehmen

Als professioneller Hacker mache ich Deine IT zur Festung

In meinem Webinar zeige ich dir wie Hacker arbeiten und wie du dein Unternehmen schützen kannst.

IT-Security-Beratung für kleine & mittelständische Unternehmen

3 verdächtige Anzeichen, dass dein Unternehmen bald gehackt werden könnte

… und was du jetzt tun solltest, um finanziellen Schaden und juristische Konsequenzen von deinem Unternehmen abzuwenden.

Stell dir einen typischen Arbeitstag vor:

Ein Tag, wie jeder andere, an dem du einfach nur deinen Patienten hilfst.

Du kommst gerade aus einer Sprechstunde, als dein Handy klingelt und eine Stimme am anderen Ende sagt: „Doktor, wir wurden gehackt!".

Nach dem Anruf spürst du sofort Unruhe, denn: Deine Praxis steht vor einem ernsten Problem.

Im schlimmsten Fall kannst du nicht mehr auf wichtige Patientendaten zugreifen.

Dadurch könnten Erpresser Geld von dir verlangen, um die Daten wieder freizugeben.

Du könntest rechtliche Probleme bekommen, wenn Patientendaten durch den Angriff öffentlich werden. Das wäre ein massiver Verstoß gegen den Datenschutz.

Viele Praxen unterschätzen die Computersicherheit und stehen dann vor großen Problemen. Doch das muss nicht sein, wenn du ein paar wichtige Sicherheitstipps beachtest ...

Was du über Hacker wissen solltest …

- Sie warten nicht auf dich

-

Oder darauf, dass du deine IT-Security auf Vordermann gebracht hast.

Ein Tag, wie jeder andere, an dem du einfach nur deinen Kernaufgaben nachgehst.

Du kommst gerade aus einem Kundentermin, als du einen Anruf bekommst, der ein inneres Erdbeben in dir auslöst:

„Chef, wir wurden gehackt.“

Obwohl dir das Ausmaß des Angriffs im ersten Moment noch gar nicht bewusst ist, überkommt dich ein mulmiges Gefühl, denn:

- Dein Unternehmen hat ein großes, wenn nicht sogar existenzbedrohendes Problem.

Im Worst Case hast du auf produktions- oder dienstleistungsrelevante Daten ab sofort keinen Zugriff mehr.

Das macht dich erpressbar und zwingt dich höchstwahrscheinlich zur Bezahlung von hohen Lösegeldforderungen.

Dir stehen möglicherweise sogar juristische Konsequenzen ins Haus, wenn auf diesem Weg sensible Kundendaten an Dritte gelangen. Denn das kann aus datenschutztechnischer Sicht sehr problematisch sein.

Leider nehmen es viele Unternehmen mit der Cybersicherheit nicht so genau – und stehen im Ernstfall vor einem Scherbenhaufen.

Ein solches Szenario ist jedoch vermeidbar – vorausgesetzt du befolgst ein paar elementare Grundregeln zur Risikoreduktion …

Achtung: Diese 3 Fehler, machen dein Unternehmen zu einem leichten Opfer von Hackern

Ist deine Software veraltet oder unpassend konfiguriert, lädst du Täter förmlich dazu ein, in deine Systeme einzudringen.

Vergessene Systeme & Dateien

Bei 95% unserer Kunden finden wir solche „Karteileichen“ – also Systeme, Tools und Daten, die eigentlich gar nicht mehr da sein dürften, aber unbeabsichtigt nicht entfernt wurden. So etwas ist ein gefundenes Fressen für Hacker, um auf Cloud-Passwörter oder Kundendaten zuzugreifen.

Fehlende Awareness bei den Mitarbeitern

Schwache Passwörter, unbedachtes Öffnen von Phishing-Mails oder versehentliches Überspielen von Schadsoftware über liegengelassene USB-Sticks. In mindestens 50% der Fälle sorgt eine fehlende Sensibilität seitens der Mitarbeitern dafür, dass Hacker in Systeme eindringen und Schaden anrichten können.

Kannst du alle drei genannten Szenarien in deinem Unternehmen garantiert ausschließen?

Falls nein, ist das ein guter Grund, deine IT-Security einmal gründlich unter die Lupe zu nehmen.

Die gute Nachricht: Mit der richtigen Vorsorge kannst du Hackern gelassen entgegentreten!

Früher sorgten Krankheiten für Angst, heute sind es Hackerangriffe: Ein Risiko für Patienten und Praxen, oft zum Vorteil von Kriminellen.

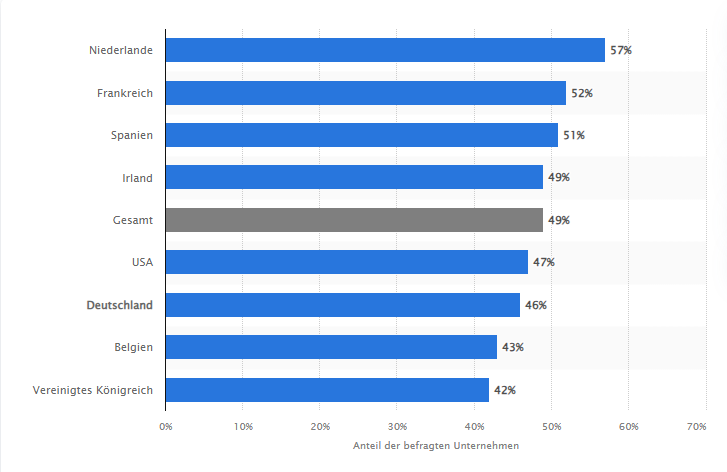

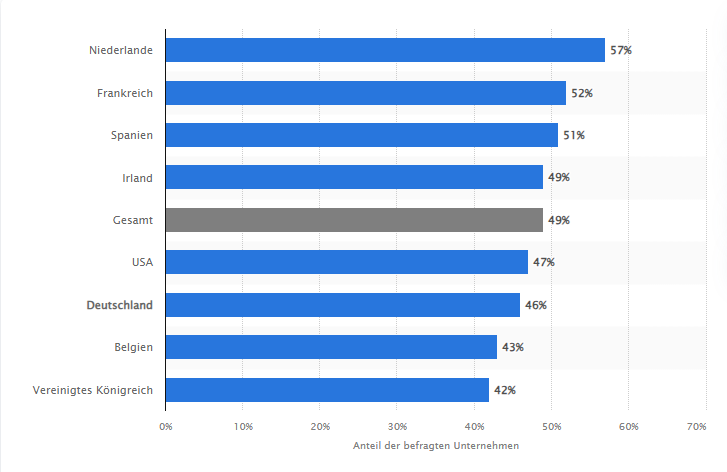

Laut einer repräsentativen Umfrage von Statista fielen rund 46 Prozent aller Unternehmen in Deutschland schon einmal einer Cyber-Attacke zum Opfer.

Ebenso bemerkenswert: Nur jeder fünfte Fall von Cyberkriminalität wird gelöst.

Deshalb betonen wir:

Vorbeugung ist die beste Medizin gegen Hackerangriffe.

Anteil der Unternehmen, die in den letzten 12 Monaten eine Cyber-Attacke erlebt haben, in ausgewählten Ländern im Jahr 2022

Die gute Nachricht: Du kannst über Hacker lachen, wenn du die richtigen Maßnahmen ergreifst

Das, was Kidnapping und Banküberfälle früher waren, sind Hacker-Angriffe heute:

Eine gefährliche Bedrohung für viele Menschen und Unternehmen, mit sehr guten Erfolgsaussichten für Kriminelle.

Laut einer repräsentativen Umfrage von Statista fielen rund 46 Prozent aller Unternehmen in Deutschland schon einmal einer Cyber-Attacke zum Opfer.

Ebenfalls interessant: Nur jeder fünfte Fall von Cyberkriminalität kann aufgeklärt werden.

Deshalb sagen wir ganz klar:

Prävention ist das beste Heilmittel gegen Hackerangriffe.

Anteil der Unternehmen, die in den letzten 12 Monaten eine Cyber-Attacke erlebt haben, in ausgewählten Ländern im Jahr 2022

Mit einer professionellen Schwachstellenanalyse (auch Vulnerability Assessment genannt) bereiten wir dein Unternehmen und deine Mitarbeiter effektiv auf den Ernstfall vor – und schaffen die Voraussetzungen dafür, dass Hacker in eurer IT-Infrastruktur keinen Schaden anrichten können.

Im Klartext: Wir decken mögliche Schlupflöcher mit bewährten Methoden auf. Außerdem zeigen wir dir, wo du am besten nachrüsten solltest, um Hackern das Leben möglichst schwer zu machen.

All das passiert nicht mit einer automatischen Software, sondern manuell von Profihand.

Nach Umsetzung der Schutzmaßnahmen profitierst du von einer bombensicheren IT-Security und kannst im Fall einer Cyberattacke ganz entspannt sein, denn:

Der Hacker wird sich die Zähne an eurem Sicherheitsnetz ausbeißen.

Ein guter Tag für dein Unternehmen

Ablauf der Schwachstellenanalyse – so bringen wir dein Unternehmen in sicheres Fahrwasser:

SCHRITT #1

Terminvereinbarung

Wähle unten einen Termin für einen gemeinsamen Call.

SCHRITT #2

Strategiegespräch

In diesem kostenlosen Strategiegespräch geben wir dir erste wertvolle Impulse, um die IT-Sicherheit deines Unternehmens zu erhöhen. Ausgehend von der Situation deines Unternehmens prüfen wir, ob eine Schwachstellenanalyse Sinn macht.

SCHRITT #3

IT-Security-Konzept & Angebot

Wir erstellen ein individuelles Security-Konzept inkl. Fixpreis-Angebot, welches wir dir in einem zweiten Call präsentieren.

Mit einer speziellen Überprüfung sorgen wir dafür, dass Ihre Praxis sicher ist und Hacker keinen Schaden anrichten können.

Wir diagnostizieren Schwachstellen in Ihrer IT und verschreiben die richtige "Therapie", um Hackern den Zugang zu verwehren.

Das ist keine Standard-"Medizin", sondern eine individuelle Behandlung durch Fachleute.

Nach der "Therapie" ist Ihr Computersystem so robust wie eine Festung. Sollte ein Hacker versuchen, "einzudringen":

Er wird an unserer "Immunabwehr" scheitern.

Ein schlechter Tag für den Hacker

Ein guter Tag für deine Praxis

Ablauf der Schwachstellenanalyse – so bringen wir dein Unternehmen in sicheres Fahrwasser:

SCHRITT #1

Terminvereinbarung & Strategiegespräch

Wähle unten einen Termin für einen gemeinsamen Call. In diesem kostenlosen Strategiegespräch geben wir dir erste wertvolle Impulse, um die IT-Sicherheit deines Unternehmens zu erhöhen. Ausgehend von der Situation deines Unternehmens prüfen wir, ob eine Schwachstellenanalyse Sinn macht.

SCHRITT #2

IT-Security-Konzept & Angebot

Wir erstellen ein individuelles Security-Konzept inkl. Fixpreis-Angebot, welches wir dir in einem zweiten Call präsentieren.

SCHRITT #3

Vertragsschluss

Wir schließen einen schriftlichen Vertrag zur Durchführung der Schwachstellenanalyse.

SCHRITT #4

Schwachstellenanalyse & Präsentation

Wir vereinbaren einen fixen Termin, an dem wir die Schwachstellenanalyse in deinem Unternehmen durchführen. Der gesamte Vorgang dauert rund eine Woche. Im Anschluss präsentieren wir das Ergebnis vor Ort in deinen Räumlichkeiten.

SCHRITT #5

Umsetzung & finaler Test (optional)

Nach Abschluss der Schwachstellenanalyse liegt dir eine exakte Auswertung inkl. Handlungsplan zum Schutz vor Datenverlust und zur Verbesserung der IT-Sicherheit deiner Firma vor. Bei Bedarf vermitteln wir dich an einen Partner unseres Netzwerkes, der sich um die Umsetzung der empfohlenen IT-Security-Maßnahmen kümmert. Auf Wunsch führen wir gerne einen finalen Test durch, der zeigt, ob die Maßnahmen erfolgreich waren.

Mit einer professionellen Schwachstellenanalyse (auch Vulnerability Assessment genannt) bereiten wir dein Unternehmen und deine Mitarbeiter effektiv auf den Ernstfall vor – und schaffen die Voraussetzungen dafür, dass Hacker in eurer IT-Infrastruktur keinen Schaden anrichten können.

Dein persönlicher Ansprechpartner

- Bernhard Furtmayr – IT-Security-Berater

- DEKRA-zertifizierter IT-Sachverständiger

- DEKRA-zertifizierter IT-Security Analyst

- Viele Jahre Erfahrung im Bereich IT-Beratung & IT-Security

- Selbstständiger IT-Dienstleister seit 2018

Dein persönlicher Ansprechpartner

- Bernhard Furtmayr – IT-Security-Berater

- DEKRA-zertifizierter IT-Sachverständiger

- Cyber Security Analyst

- Viele Jahre Erfahrung im Bereich IT-Beratung & IT-Security

- Selbstständiger IT-Dienstleister seit 2018

- Begleitete bereits über 20 Unternehmen auf dem Weg zu einer sicheren IT-Infrastruktur

In der Schwachstellenanalyse zeigen wir dir:

Wie du eine bombensichere IT-Security auf die Beine stellst, welche die Produktivität und Leistungsfähigkeit deines Unternehmens langfristig schützt.

Wie du Hackern von vornherein keine Chance lässt und dein Unternehmen so vor einem großen finanziellen Schaden bewahrst.

Wie du dein Unternehmen und dich selbst gegen schwere juristische Konsequenzen in Folge von Hackerangriffen mit Datenraub absicherst.

Wie du das Thema IT-Security ohne übermäßigen Aufwand und mit maximaler Effizienz in dein Unternehmen und eure Prozesse integrierst.

Außerdem bekommst du:

Absolute Klarheit über den aktuellen Zustand und mögliche Schwachstellen deiner IT

100-prozentige Kontrolle über alle sensiblen Daten in deinem Unternehmen

Einen klaren Handlungsplan, der auch in der Praxis umsetzbar ist – und zwar ohne die Produktivität in deinem Unternehmen einzuschränken

Eine perfekte Basis um Hackern langfristig zu signalisieren, dass in deinem Unternehmen nichts zu holen ist

Das beruhigende Gefühl, gegen Hackerangriffe jederzeit gut gewappnet zu sein.

Das Schlüsselelement, um den Status deines Unternehmens als vertrauenswürdigen Partner für Kunden und Geschäftspartner zu untermauern.

Erfahrene Experten für eine hochwertige IT-Security-Beratung, die sich nicht nur um eine umfassende Schwachstellenanalyse, sondern auch um die Förderung selbiger kümmern.

Für wen ist eine individuelle IT-Schwachstellenanalyse das richtige?

Praktisch veranlagte Unternehmer, welche die Handlungsfähigkeit, Produktivität und Ressourcen ihres Unternehmens schützen möchten

Sicherheitsbewusste Unternehmer, die finanziellen Schaden um jeden Preis vom Unternehmen abwenden wollen

Aufmerksame Unternehmer, die jederzeit die volle Kontrolle über ihre Daten und maximale Klarheit über den Zustand ihrer IT-Security haben möchten

Verantwortungsbewusste Unternehmer, die ihren eigenen Ruf schützen und das Vertrauen ihrer Kunden nicht enttäuschen wollen

Lösungsorientierte Unternehmer, die schon einmal gehackt worden sind und vermeiden möchten, dass so etwas noch einmal passiert

Das sagen unsere Kunden über uns

IT-Security Beratung – das sagen unsere Kunden über uns

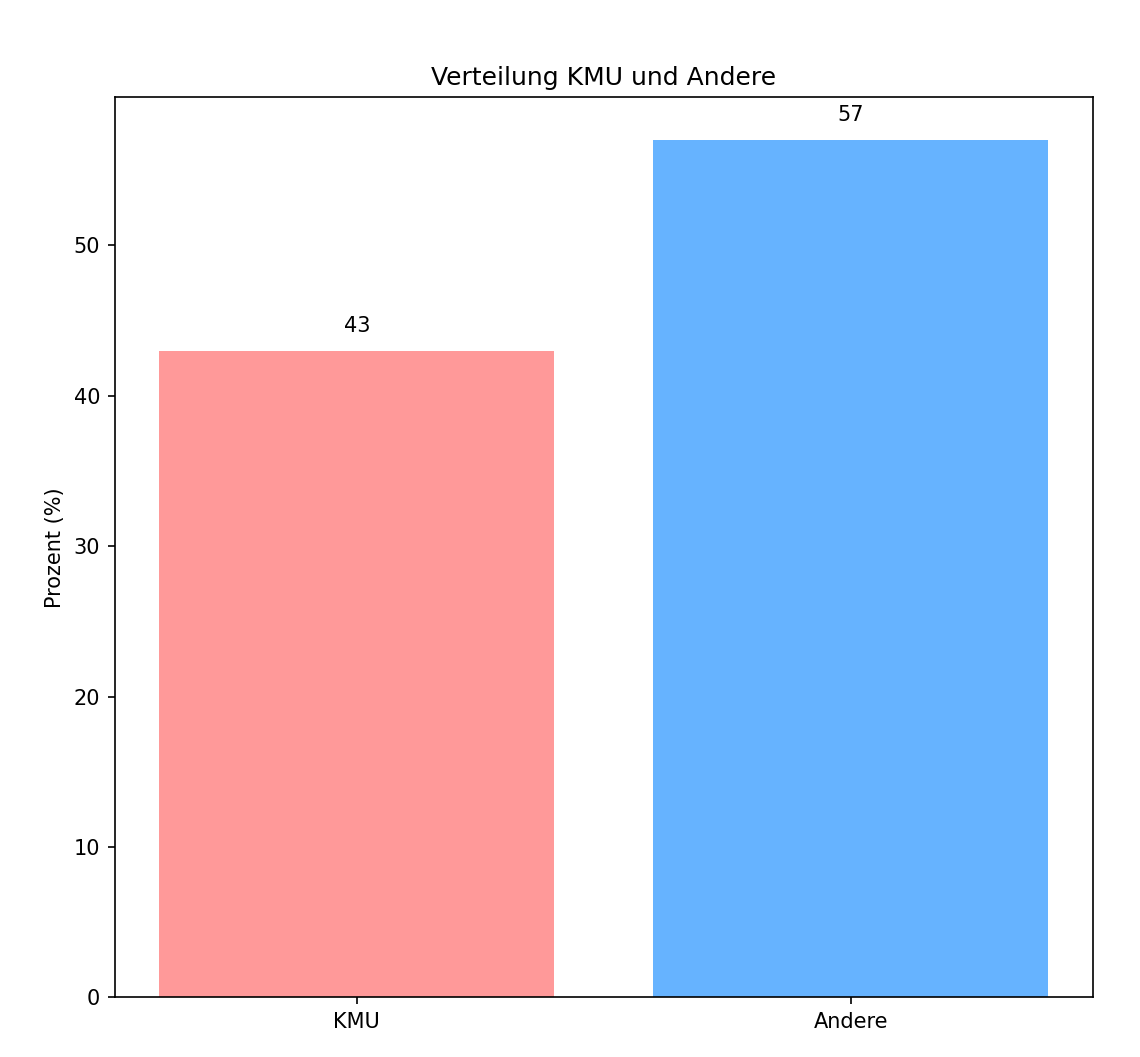

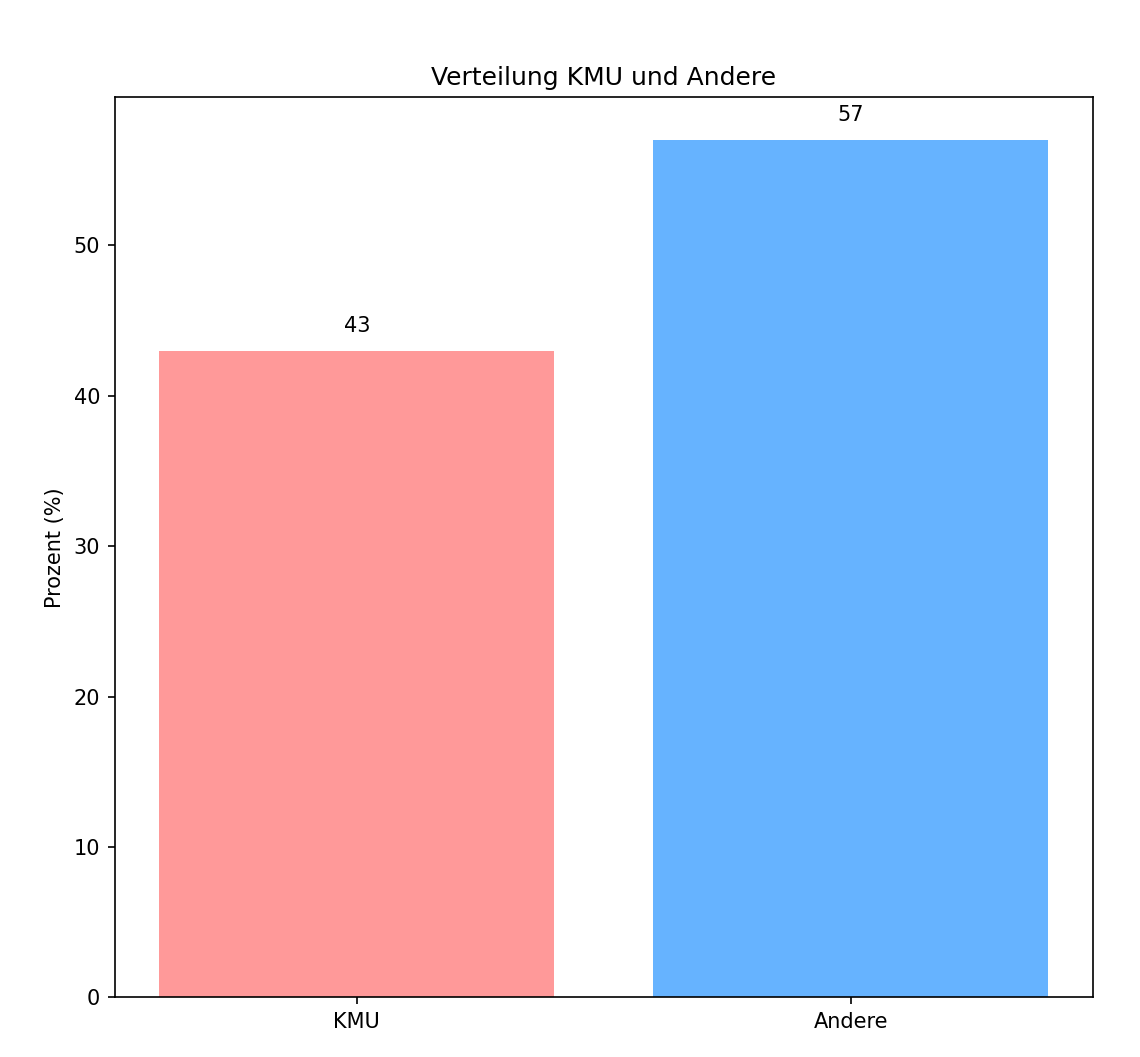

„Betrifft uns das überhaupt? Es werden doch hauptsächlich große Unternehmen gehackt, oder?“

In Deutschland sind jedes Jahr viele Praxen und Krankenhäuser Ziel von Hackern. Von der kleinen Einzelpraxis bis zum großen Krankenhaus.

Ob es nun eine Arztwebsite, ein Krankenhausinformationssystem oder medizinische Geräte sind:

Hacker nutzen jede Chance!

Besonders betroffen sind oft kleinere Praxen, die nicht genug in ihre Computersicherheit investiert haben.

Deshalb ist eine Beratung zur Computersicherheit und eine Überprüfung so wichtig:

Sie zeigt, wo Hacker leichtes Spiel hätten und wie Sie Ihre Patientendaten und Systeme am besten schützen.

Quelle: IMSM GmbH

„Betrifft uns das überhaupt? Es werden doch hauptsächlich große Unternehmen gehackt, oder?“

Alleine in Deutschland werden jedes Jahr tausende von Unternehmen gehackt. Dabei ist die komplette Bandbreite vertreten, vom kleinen 2-Mann-Betrieb bis zum Konzern.

Egal ob Onlineshop, Krankenhaus oder Industrie:

Hacker schlagen dort zu, wo sich ihnen eine Möglichkeit bietet!

Und das sind oftmals kleine oder mittelständische Unternehmen, die das Thema IT-Security bislang eher stiefmütterlich behandelt haben.

Deshalb ist eine IT-Security-Beratung inkl. Schwachstellenanalyse so wichtig:

Sie deckt die Erfolgschancen von Hackern auf und zeigt dir, wo du ansetzen musst, um deine Daten und Systeme zu schützen.

Quelle: IMSM GmbH

Blicke Hacker-Angriffen entspannt entgegen

Es gibt den falschen und den richtigen Weg, mit dem Thema IT-Security umzugehen:

Option A

Du tust das, was dir eigentlich gar nicht ähnlich sieht, sprich: Du lässt auf gut Glück erstmal alles so weiterlaufen wie bisher. In der Hoffnung, dass nichts schiefgeht – und immer mit der Sorge im Hinterkopf, was im schlimmsten Fall passieren könnte.

Option B

Du machst Nägel mit Köpfen und stellst deine IT-Security auf den Prüfstand. So findest du heraus, wie sicher oder unsicher das Netzwerk deines Unternehmens tatsächlich ist. Und du bekommst einen klaren Handlungsplan für eine wasserdichte IT-Security an die Hand.

Das Resultat: Nach Umsetzung der Schritte kannst du wieder ruhig schlafen, denn:

- All deine sensiblen Daten sind vor Hacker-Angriffen geschützt

- Du bist nicht mehr erpressbar

- Dein Unternehmen ist vor finanziellen Schäden und juristischen Konsequenzen geschützt

Das ist das, was du willst?

Dann wähle im Kalender einen freien Termin für ein kostenloses Erstgespräch zur IT-Sicherheitsberatung aus. Darin zeigen wir dir, was eine sichere IT-Infrastruktur ausmacht und überprüfen gemeinsam, ob eine individuelle IT-Schwachstellenanalyse für dein Unternehmen Sinn macht.

termin für it-security consulting anfragenIT-Security-Beratung – häufig gestellte Fragen

Eine Schwachstellenanalyse ist wie ein Gesundheitscheck für die Computersysteme einer Praxis. Sie findet Schwachstellen und gibt Tipps, wie man sie beheben kann. So kann man einfach und sicher verhindern, dass Hacker Schaden anrichten.

IT-Security-Beratung – häufig gestellte Fragen

Eine Schwachstellenanalyse ist eine Form der IT-Security-Beratung, welche mögliche Sicherheitslücken in der IT-Infrastruktur von Unternehmen zuverlässig offenlegt und geeignete Maßnahmen zur Behebung vorschlägt. So kann das Risiko auf einen finanziellen und juristischen Schaden durch Hackerangriffe auf einfache Art und Weise reduziert werden.

Angaben gemäß Art. 18 MStV

Bernhard Furtmayr

Birkenstr. 10A

85777 Fahrenzhausen

Büro Eching:

Kleiststr. 17A

85386 Eching

Kontakt:

Telefon: 089 248814590

E-Mail: info@sv-furtmayr.de

USt.-IdNr.: DE322675130

Haftungsausschluss:

Haftung für Inhalte

Die Inhalte unserer Seiten wurden mit größter Sorgfalt erstellt. Für die Richtigkeit, Vollständigkeit und Aktualität der Inhalte können wir jedoch keine Gewähr übernehmen. Als Diensteanbieter sind wir gemäß § 7 Abs.1 TMG für eigene Inhalte auf diesen Seiten nach den allgemeinen Gesetzen verantwortlich. Nach §§ 8 bis 10 TMG sind wir als Diensteanbieter jedoch nicht verpflichtet, übermittelte oder gespeicherte fremde Informationen zu überwachen oder nach Umständen zu forschen, die auf eine rechtswidrige Tätigkeit hinweisen. Verpflichtungen zur Entfernung oder Sperrung der Nutzung von Informationen nach den allgemeinen Gesetzen bleiben hiervon unberührt. Eine diesbezügliche Haftung ist jedoch erst ab dem Zeitpunkt der Kenntnis einer konkreten Rechtsverletzung möglich. Bei Bekanntwerden von entsprechenden Rechtsverletzungen werden wir diese Inhalte umgehend entfernen.

Haftung für Links

Unser Angebot enthält Links zu externen Webseiten Dritter, auf deren Inhalte wir keinen Einfluss haben. Deshalb können wir für diese fremden Inhalte auch keine Gewähr übernehmen. Für die Inhalte der verlinkten Seiten ist stets der jeweilige Anbieter oder Betreiber der Seiten verantwortlich. Die verlinkten Seiten wurden zum Zeitpunkt der Verlinkung auf mögliche Rechtsverstöße überprüft. Rechtswidrige Inhalte waren zum Zeitpunkt der Verlinkung nicht erkennbar. Eine permanente inhaltliche Kontrolle der verlinkten Seiten ist jedoch ohne konkrete Anhaltspunkte einer Rechtsverletzung nicht zumutbar. Bei Bekanntwerden von Rechtsverletzungen werden wir derartige Links umgehend entfernen.

Urheberrecht

Die durch die Seitenbetreiber erstellten Inhalte und Werke auf diesen Seiten unterliegen dem deutschen Urheberrecht. Die Vervielfältigung, Bearbeitung, Verbreitung und jede Art der Verwertung außerhalb der Grenzen des Urheberrechtes bedürfen der schriftlichen Zustimmung des jeweiligen Autors bzw. Erstellers. Downloads und Kopien dieser Seite sind nur für den privaten, nicht kommerziellen Gebrauch gestattet. Soweit die Inhalte auf dieser Seite nicht vom Betreiber erstellt wurden, werden die Urheberrechte Dritter beachtet. Insbesondere werden Inhalte Dritter als solche gekennzeichnet. Sollten Sie trotzdem auf eine Urheberrechtsverletzung aufmerksam werden, bitten wir um einen entsprechenden Hinweis. Bei Bekanntwerden von Rechtsverletzungen werden wir derartige Inhalte umgehend entfernen.

Google Analytics

Diese Website benutzt Google Analytics, einen Webanalysedienst der Google Inc. (''Google''). Google Analytics verwendet sog. ''Cookies'', Textdateien, die auf Ihrem Computer gespeichert werden und die eine Analyse der Benutzung der Website durch Sie ermöglicht. Die durch den Cookie erzeugten Informationen über Ihre Benutzung dieser Website (einschließlich Ihrer IP-Adresse) wird an einen Server von Google in den USA übertragen und dort gespeichert. Google wird diese Informationen benutzen, um Ihre Nutzung der Website auszuwerten, um Reports über die Websiteaktivitäten für die Websitebetreiber zusammenzustellen und um weitere mit der Websitenutzung und der Internetnutzung verbundene Dienstleistungen zu erbringen. Auch wird Google diese Informationen gegebenenfalls an Dritte übertragen, sofern dies gesetzlich vorgeschrieben oder soweit Dritte diese Daten im Auftrag von Google verarbeiten. Google wird in keinem Fall Ihre IP-Adresse mit anderen Daten der Google in Verbindung bringen. Sie können die Installation der Cookies durch eine entsprechende Einstellung Ihrer Browser Software verhindern; wir weisen Sie jedoch darauf hin, dass Sie in diesem Fall gegebenenfalls nicht sämtliche Funktionen dieser Website voll umfänglich nutzen können. Durch die Nutzung dieser Website erklären Sie sich mit der Bearbeitung der über Sie erhobenen Daten durch Google in der zuvor beschriebenen Art und Weise und zu dem zuvor benannten Zweck einverstanden.

Google AdSense

Diese Website benutzt Google Adsense, einen Webanzeigendienst der Google Inc., USA (''Google''). Google Adsense verwendet sog. ''Cookies'' (Textdateien), die auf Ihrem Computer gespeichert werden und die eine Analyse der Benutzung der Website durch Sie ermöglicht. Google Adsense verwendet auch sog. ''Web Beacons'' (kleine unsichtbare Grafiken) zur Sammlung von Informationen. Durch die Verwendung des Web Beacons können einfache Aktionen wie der Besucherverkehr auf der Webseite aufgezeichnet und gesammelt werden. Die durch den Cookie und/oder Web Beacon erzeugten Informationen über Ihre Benutzung dieser Website (einschließlich Ihrer IP-Adresse) werden an einen Server von Google in den USA übertragen und dort gespeichert. Google wird diese Informationen benutzen, um Ihre Nutzung der Website im Hinblick auf die Anzeigen auszuwerten, um Reports über die Websiteaktivitäten und Anzeigen für die Websitebetreiber zusammenzustellen und um weitere mit der Websitenutzung und der Internetnutzung verbundene Dienstleistungen zu erbringen. Auch wird Google diese Informationen gegebenenfalls an Dritte übertragen, sofern dies gesetzlich vorgeschrieben oder soweit Dritte diese Daten im Auftrag von Google verarbeiten. Google wird in keinem Fall Ihre IP-Adresse mit anderen Daten der Google in Verbindung bringen. Das Speichern von Cookies auf Ihrer Festplatte und die Anzeige von Web Beacons können Sie verhindern, indem Sie in Ihren Browser-Einstellungen ''keine Cookies akzeptieren'' wählen (Im MS Internet-Explorer unter ''Extras > Internetoptionen > Datenschutz > Einstellung''; im Firefox unter ''Extras > Einstellungen > Datenschutz > Cookies''); wir weisen Sie jedoch darauf hin, dass Sie in diesem Fall gegebenenfalls nicht sämtliche Funktionen dieser Website voll umfänglich nutzen können. Durch die Nutzung dieser Website erklären Sie sich mit der Bearbeitung der über Sie erhobenen Daten durch Google in der zuvor beschriebenen Art und Weise und zu dem zuvor benannten Zweck einverstanden.

Datenschutzerklärung

Wir freuen uns sehr über Ihr Interesse an unserem Unternehmen. Datenschutz hat einen besonders hohen Stellenwert für Bernhard Furtmayr. Eine Nutzung der Internetseiten von Bernhard Furtmayr ist grundsätzlich ohne jede Angabe personenbezogener Daten möglich. Sofern eine betroffene Person besondere Services unseres Unternehmens über unsere Internetseite in Anspruch nehmen möchte, könnte jedoch eine Verarbeitung personenbezogener Daten erforderlich werden. Ist die Verarbeitung personenbezogener Daten erforderlich und besteht für eine solche Verarbeitung keine gesetzliche Grundlage, holen wir generell eine Einwilligung der betroffenen Person ein.

Die Verarbeitung personenbezogener Daten, beispielsweise des Namens, der Anschrift, E-Mail-Adresse oder Telefonnummer einer betroffenen Person, erfolgt stets im Einklang mit der Datenschutz-Grundverordnung und in Übereinstimmung mit den für Bernhard Furtmayr geltenden landesspezifischen Datenschutzbestimmungen. Mittels dieser Datenschutzerklärung möchte unser Unternehmen die Öffentlichkeit über Art, Umfang und Zweck der von uns erhobenen, genutzten und verarbeiteten personenbezogenen Daten informieren. Ferner werden betroffene Personen mittels dieser Datenschutzerklärung über die ihnen zustehenden Rechte aufgeklärt.

Bernhard Furtmayr hat als für die Verarbeitung Verantwortlicher zahlreiche technische und organisatorische Maßnahmen umgesetzt, um einen möglichst lückenlosen Schutz der über diese Internetseite verarbeiteten personenbezogenen Daten sicherzustellen. Dennoch können internetbasierte Datenübertragungen grundsätzlich Sicherheitslücken aufweisen, sodass ein absoluter Schutz nicht gewährleistet werden kann. Aus diesem Grund steht es jeder betroffenen Person frei, personenbezogene Daten auch auf alternativen Wegen, beispielsweise telefonisch, an uns zu übermitteln.

- Begriffsbestimmungen

Die Datenschutzerklärung von Bernhard Furtmayr beruht auf den Begrifflichkeiten, die durch den Europäischen Richtlinien- und Verordnungsgeber beim Erlass der Datenschutz-Grundverordnung (DS-GVO) verwendet wurden. Unsere Datenschutzerklärung soll sowohl für die Öffentlichkeit, als auch für unsere Kunden und Geschäftspartner einfach lesbar und verständlich sein. Um dies zu gewährleisten, möchten wir vorab die verwendeten Begrifflichkeiten erläutern.

Wir verwenden in dieser Datenschutzerklärung unter anderem die folgenden Begriffe:

- a) personenbezogene Daten

Personenbezogene Daten sind alle Informationen, die sich auf eine identifizierte oder identifizierbare natürliche Person (im Folgenden „betroffene Person“) beziehen. Als identifizierbar wird eine natürliche Person angesehen, die direkt oder indirekt, insbesondere mittels Zuordnung zu einer Kennung wie einem Namen, zu einer Kennnummer, zu Standortdaten, zu einer Online-Kennung oder zu einem oder mehreren besonderen Merkmalen, die Ausdruck der physischen, physiologischen, genetischen, psychischen, wirtschaftlichen, kulturellen oder sozialen Identität dieser natürlichen Person sind, identifiziert werden kann.

- b) betroffene Person

Betroffene Person ist jede identifizierte oder identifizierbare natürliche Person, deren personenbezogene Daten von dem für die Verarbeitung Verantwortlichen verarbeitet werden.

- c) Verarbeitung

Verarbeitung ist jeder mit oder ohne Hilfe automatisierter Verfahren ausgeführte Vorgang oder jede solche Vorgangsreihe im Zusammenhang mit personenbezogenen Daten wie das Erheben, das Erfassen, die Organisation, das Ordnen, die Speicherung, die Anpassung oder Veränderung, das Auslesen, das Abfragen, die Verwendung, die Offenlegung durch Übermittlung, Verbreitung oder eine andere Form der Bereitstellung, den Abgleich oder die Verknüpfung, die Einschränkung, das Löschen oder die Vernichtung.

- d) Einschränkung der Verarbeitung

Einschränkung der Verarbeitung ist die Markierung gespeicherter personenbezogener Daten mit dem Ziel, ihre künftige Verarbeitung einzuschränken.

- e) Profiling

Profiling ist jede Art der automatisierten Verarbeitung personenbezogener Daten, die darin besteht, dass diese personenbezogenen Daten verwendet werden, um bestimmte persönliche Aspekte, die sich auf eine natürliche Person beziehen, zu bewerten, insbesondere, um Aspekte bezüglich Arbeitsleistung, wirtschaftlicher Lage, Gesundheit, persönlicher Vorlieben, Interessen, Zuverlässigkeit, Verhalten, Aufenthaltsort oder Ortswechsel dieser natürlichen Person zu analysieren oder vorherzusagen.

- f) Pseudonymisierung

Pseudonymisierung ist die Verarbeitung personenbezogener Daten in einer Weise, auf welche die personenbezogenen Daten ohne Hinzuziehung zusätzlicher Informationen nicht mehr einer spezifischen betroffenen Person zugeordnet werden können, sofern diese zusätzlichen Informationen gesondert aufbewahrt werden und technischen und organisatorischen Maßnahmen unterliegen, die gewährleisten, dass die personenbezogenen Daten nicht einer identifizierten oder identifizierbaren natürlichen Person zugewiesen werden.

- g) Verantwortlicher oder für die Verarbeitung Verantwortlicher

Verantwortlicher oder für die Verarbeitung Verantwortlicher ist die natürliche oder juristische Person, Behörde, Einrichtung oder andere Stelle, die allein oder gemeinsam mit anderen über die Zwecke und Mittel der Verarbeitung von personenbezogenen Daten entscheidet. Sind die Zwecke und Mittel dieser Verarbeitung durch das Unionsrecht oder das Recht der Mitgliedstaaten vorgegeben, so kann der Verantwortliche beziehungsweise können die bestimmten Kriterien seiner Benennung nach dem Unionsrecht oder dem Recht der Mitgliedstaaten vorgesehen werden.

- h) Auftragsverarbeiter

Auftragsverarbeiter ist eine natürliche oder juristische Person, Behörde, Einrichtung oder andere Stelle, die personenbezogene Daten im Auftrag des Verantwortlichen verarbeitet.

- i) Empfänger

Empfänger ist eine natürliche oder juristische Person, Behörde, Einrichtung oder andere Stelle, der personenbezogene Daten offengelegt werden, unabhängig davon, ob es sich bei ihr um einen Dritten handelt oder nicht. Behörden, die im Rahmen eines bestimmten Untersuchungsauftrags nach dem Unionsrecht oder dem Recht der Mitgliedstaaten möglicherweise personenbezogene Daten erhalten, gelten jedoch nicht als Empfänger.

- j) Dritter

Dritter ist eine natürliche oder juristische Person, Behörde, Einrichtung oder andere Stelle außer der betroffenen Person, dem Verantwortlichen, dem Auftragsverarbeiter und den Personen, die unter der unmittelbaren Verantwortung des Verantwortlichen oder des Auftragsverarbeiters befugt sind, die personenbezogenen Daten zu verarbeiten.

- k) Einwilligung

Einwilligung ist jede von der betroffenen Person freiwillig für den bestimmten Fall in informierter Weise und unmissverständlich abgegebene Willensbekundung in Form einer Erklärung oder einer sonstigen eindeutigen bestätigenden Handlung, mit der die betroffene Person zu verstehen gibt, dass sie mit der Verarbeitung der sie betreffenden personenbezogenen Daten einverstanden ist.

- Name und Anschrift des für die Verarbeitung und für Datenauskunft Verantwortlichen

Verantwortlicher im Sinne der Datenschutz-Grundverordnung, sonstiger in den Mitgliedstaaten der Europäischen Union geltenden Datenschutzgesetze und anderer Bestimmungen mit datenschutzrechtlichem Charakter und Verantwortlicher für die Datenauskunft ist:

Bernhard Furtmayr

Birkenstr. 10A

85777 Fahrenzhausen

Deutschland

Tel.: +49-89-2488 145 90

E-Mail: info@sv-furtmayr.de

Website: www.sv-furtmayr.de | www.lan-tec.de

- Name und Anschrift des Verantwortlichen für Datenschutzauskunft

Die Verantwortliche für Datenschutzauskunft des für die Verarbeitung Verantwortlichen ist:

Bernhard Furtmayr

Birkenstr. 10A

85777 Fahrenzhausen

Deutschland

Tel.: +49-89-2488 145 90

E-Mail: info@sv-furtmayr.de

Website: www.sv-furtmayr.de | www.lan-tec.de

Jede betroffene Person kann sich jederzeit zur Datenschutzauskunft direkt an unseren Verantwortlichen für Datenschutzauskunft wenden.

- Cookies

Cookies sind Textdateien, welche über einen Internetbrowser auf einem Computersystem abgelegt und gespeichert werden.

Zahlreiche Internetseiten und Server verwenden Cookies. Viele Cookies enthalten eine sogenannte Cookie-ID. Eine Cookie-ID ist eine eindeutige Kennung des Cookies. Sie besteht aus einer Zeichenfolge, durch welche Internetseiten und Server dem konkreten Internetbrowser zugeordnet werden können, in dem das Cookie gespeichert wurde. Dies ermöglicht es den besuchten Internetseiten und Servern, den individuellen Browser der betroffenen Person von anderen Internetbrowsern, die andere Cookies enthalten, zu unterscheiden. Ein bestimmter Internetbrowser kann über die eindeutige Cookie-ID wiedererkannt und identifiziert werden.

Die Internetseiten von Bernhard Furtmayr verwenden ausschließlich Cookies, die für die Funktionsfähigkeit unserer Internetseiten essentiell sind. Durch den Einsatz von essentiellen Cookies kann Bernhard Furtmayr den Nutzern dieser Internetseite nutzerfreundlichere Services bereitstellen, die ohne die Cookie-Setzung nicht möglich wären.

Cookies von Drittanbietern, z.B. zu Werbe- oder Trackingzwecken, sind auf den Internetseiten von Bernhard Furtmayr nicht zugelassen.

- Erfassung von allgemeinen Daten und Informationen

Die Internetseite von Bernhard Furtmayr erfasst mit jedem Aufruf der Internetseite durch eine betroffene Person oder ein automatisiertes System eine Reihe von allgemeinen Daten und Informationen. Diese allgemeinen Daten und Informationen werden in den Logfiles des Servers gespeichert. Erfasst werden können die (1) verwendeten Browsertypen und Versionen, (2) das vom zugreifenden System verwendete Betriebssystem, (3) die Internetseite, von welcher ein zugreifendes System auf unsere Internetseite gelangt (sogenannte Referrer), (4) die Unterwebseiten, welche über ein zugreifendes System auf unserer Internetseite angesteuert werden, (5) das Datum und die Uhrzeit eines Zugriffs auf die Internetseite, (6) eine Internet-Protokoll-Adresse (IP-Adresse), (7) der Internet-Service-Provider des zugreifenden Systems und (8) sonstige ähnliche Daten und Informationen, die der Gefahrenabwehr im Falle von Angriffen auf unsere informationstechnologischen Systeme dienen.

Bei der Nutzung dieser allgemeinen Daten und Informationen zieht Bernhard Furtmayr keine Rückschlüsse auf die betroffene Person. Diese Informationen werden vielmehr benötigt, um (1) die Inhalte unserer Internetseite korrekt auszuliefern, (2) die Inhalte unserer Internetseite sowie die Werbung für diese zu optimieren, (3) die dauerhafte Funktionsfähigkeit unserer informationstechnologischen Systeme und der Technik unserer Internetseite zu gewährleisten sowie (4) um Strafverfolgungsbehörden im Falle eines Cyberangriffes die zur Strafverfolgung notwendigen Informationen bereitzustellen. Diese anonym erhobenen Daten und Informationen werden durch Bernhard Furtmayr daher einerseits statistisch und ferner mit dem Ziel ausgewertet, den Datenschutz und die Datensicherheit in unserem Unternehmen zu erhöhen, um letztlich ein optimales Schutzniveau für die von uns verarbeiteten personenbezogenen Daten sicherzustellen. Die anonymen Daten der Server-Logfiles werden getrennt von allen durch eine betroffene Person angegebenen personenbezogenen Daten gespeichert.

- Kontaktmöglichkeit über die Internetseite

Die Internetseite von Bernhard Furtmayr enthält aufgrund von gesetzlichen Vorschriften Angaben, die eine schnelle elektronische Kontaktaufnahme zu unserem Unternehmen sowie eine unmittelbare Kommunikation mit uns ermöglichen, was ebenfalls eine allgemeine Adresse der sogenannten elektronischen Post (E-Mail-Adresse) umfasst. Sofern eine betroffene Person per E-Mail oder über ein Kontaktformular den Kontakt mit dem für die Verarbeitung Verantwortlichen aufnimmt, werden die von der betroffenen Person übermittelten personenbezogenen Daten automatisch gespeichert. Solche auf freiwilliger Basis von einer betroffenen Person an den für die Verarbeitung Verantwortlichen übermittelten personenbezogenen Daten werden für Zwecke der Bearbeitung oder der Kontaktaufnahme zur betroffenen Person gespeichert. Es erfolgt keine Weitergabe dieser personenbezogenen Daten an Dritte.

- Rechte der betroffenen Person

- a) Recht auf Bestätigung

Jede betroffene Person hat das vom Europäischen Richtlinien- und Verordnungsgeber eingeräumte Recht, von dem für die Verarbeitung Verantwortlichen eine Bestätigung darüber zu verlangen, ob sie betreffende personenbezogene Daten verarbeitet werden. Möchte eine betroffene Person dieses Bestätigungsrecht in Anspruch nehmen, kann sie sich hierzu jederzeit an die Geschäftsleitung des für die Verarbeitung Verantwortlichen wenden.

- b) Recht auf Auskunft

Jede von der Verarbeitung personenbezogener Daten betroffene Person hat das vom Europäischen Richtlinien- und Verordnungsgeber gewährte Recht, jederzeit von dem für die Verarbeitung Verantwortlichen unentgeltliche Auskunft über die zu seiner Person gespeicherten personenbezogenen Daten und eine Kopie dieser Auskunft zu erhalten. Ferner hat der Europäische Richtlinien- und Verordnungsgeber der betroffenen Person Auskunft über folgende Informationen zugestanden:

- die Verarbeitungszwecke

- die Kategorien personenbezogener Daten, die verarbeitet werden

- die Empfänger oder Kategorien von Empfängern, gegenüber denen die personenbezogenen Daten offengelegt worden sind oder noch offengelegt werden, insbesondere bei Empfängern in Drittländern oder bei internationalen Organisationen

- falls möglich die geplante Dauer, für die die personenbezogenen Daten gespeichert werden, oder, falls dies nicht möglich ist, die Kriterien für die Festlegung dieser Dauer

- das Bestehen eines Rechts auf Berichtigung oder Löschung der sie betreffenden personenbezogenen Daten oder auf Einschränkung der Verarbeitung durch den Verantwortlichen oder eines Widerspruchsrechts gegen diese Verarbeitung

- das Bestehen eines Beschwerderechts bei einer Aufsichtsbehörde

- wenn die personenbezogenen Daten nicht bei der betroffenen Person erhoben werden: Alle verfügbaren Informationen über die Herkunft der Daten

- das Bestehen einer automatisierten Entscheidungsfindung einschließlich Profiling gemäß Artikel 22 Abs.1 und 4 DS-GVO und — zumindest in diesen Fällen — aussagekräftige Informationen über die involvierte Logik sowie die Tragweite und die angestrebten Auswirkungen einer derartigen Verarbeitung für die betroffene Person

Ferner steht der betroffenen Person ein Auskunftsrecht darüber zu, ob personenbezogene Daten an ein Drittland oder an eine internationale Organisation übermittelt wurden. Sofern dies der Fall ist, so steht der betroffenen Person im Übrigen das Recht zu, Auskunft über die geeigneten Garantien im Zusammenhang mit der Übermittlung zu erhalten.

Möchte eine betroffene Person dieses Auskunftsrecht in Anspruch nehmen, kann sie sich hierzu jederzeit an die Geschäftsleitung des für die Verarbeitung Verantwortlichen wenden.

- c) Recht auf Berichtigung

Jede von der Verarbeitung personenbezogener Daten betroffene Person hat das vom Europäischen Richtlinien- und Verordnungsgeber gewährte Recht, die unverzügliche Berichtigung sie betreffender unrichtiger personenbezogener Daten zu verlangen. Ferner steht der betroffenen Person das Recht zu, unter Berücksichtigung der Zwecke der Verarbeitung, die Vervollständigung unvollständiger personenbezogener Daten — auch mittels einer ergänzenden Erklärung — zu verlangen.

Möchte eine betroffene Person dieses Berichtigungsrecht in Anspruch nehmen, kann sie sich hierzu jederzeit an die Geschäftsleitung des für die Verarbeitung Verantwortlichen wenden.

- d) Recht auf Löschung (Recht auf Vergessen werden)

Jede von der Verarbeitung personenbezogener Daten betroffene Person hat das vom Europäischen Richtlinien- und Verordnungsgeber gewährte Recht, von dem Verantwortlichen zu verlangen, dass die sie betreffenden personenbezogenen Daten unverzüglich gelöscht werden, sofern einer der folgenden Gründe zutrifft und soweit die Verarbeitung nicht erforderlich ist:

- Die personenbezogenen Daten wurden für solche Zwecke erhoben oder auf sonstige Weise verarbeitet, für welche sie nicht mehr notwendig sind.

- Die betroffene Person widerruft ihre Einwilligung, auf die sich die Verarbeitung gemäß Art. 6 Abs. 1 Buchstabe a DS-GVO oder Art. 9 Abs. 2 Buchstabe a DS-GVO stützte, und es fehlt an einer anderweitigen Rechtsgrundlage für die Verarbeitung.

- Die betroffene Person legt gemäß Art. 21 Abs. 1 DS-GVO Widerspruch gegen die Verarbeitung ein, und es liegen keine vorrangigen berechtigten Gründe für die Verarbeitung vor, oder die betroffene Person legt gemäß Art. 21 Abs. 2 DS-GVO Widerspruch gegen die Verarbeitung ein.

- Die personenbezogenen Daten wurden unrechtmäßig verarbeitet.

- Die Löschung der personenbezogenen Daten ist zur Erfüllung einer rechtlichen Verpflichtung nach dem Unionsrecht oder dem Recht der Mitgliedstaaten erforderlich, dem der Verantwortliche unterliegt.

- Die personenbezogenen Daten wurden in Bezug auf angebotene Dienste der Informationsgesellschaft gemäß Art. 8 Abs. 1 DS-GVO erhoben.

Sofern einer der oben genannten Gründe zutrifft und eine betroffene Person die Löschung von personenbezogenen Daten, die bei Bernhard Furtmayr gespeichert sind, veranlassen möchte, kann sie sich hierzu jederzeit an die Geschäftsleitung des für die Verarbeitung Verantwortlichen wenden. Die Geschäftsleitung wird veranlassen, dass dem Löschverlangen unverzüglich nachgekommen wird.

Wurden die personenbezogenen Daten Bernhard Furtmayr öffentlich gemacht und ist unser Unternehmen als Verantwortlicher gemäß Art. 17 Abs. 1 DS-GVO zur Löschung der personenbezogenen Daten verpflichtet, so trifft Bernhard Furtmayr unter Berücksichtigung der verfügbaren Technologie und der Implementierungskosten angemessene Maßnahmen, auch technischer Art, um andere für die Datenverarbeitung Verantwortliche, welche die veröffentlichten personenbezogenen Daten verarbeiten, darüber in Kenntnis zu setzen, dass die betroffene Person von diesen anderen für die Datenverarbeitung Verantwortlichen die Löschung sämtlicher Links zu diesen personenbezogenen Daten oder von Kopien oder Replikationen dieser personenbezogenen Daten verlangt hat, soweit die Verarbeitung nicht erforderlich ist. Bernhard Furtmayr wird im Einzelfall das Notwendige veranlassen.

- e) Recht auf Einschränkung der Verarbeitung

Jede von der Verarbeitung personenbezogener Daten betroffene Person hat das vom Europäischen Richtlinien- und Verordnungsgeber gewährte Recht, von dem Verantwortlichen die Einschränkung der Verarbeitung zu verlangen, wenn eine der folgenden Voraussetzungen gegeben ist:

- Die Richtigkeit der personenbezogenen Daten wird von der betroffenen Person bestritten, und zwar für eine Dauer, die es dem Verantwortlichen ermöglicht, die Richtigkeit der personenbezogenen Daten zu überprüfen.

- Die Verarbeitung ist unrechtmäßig, die betroffene Person lehnt die Löschung der personenbezogenen Daten ab und verlangt stattdessen die Einschränkung der Nutzung der personenbezogenen Daten.

- Der Verantwortliche benötigt die personenbezogenen Daten für die Zwecke der Verarbeitung nicht länger, die betroffene Person benötigt sie jedoch zur Geltendmachung, Ausübung oder Verteidigung von Rechtsansprüchen.

- Die betroffene Person hat Widerspruch gegen die Verarbeitung gem. Art. 21 Abs. 1 DS-GVO eingelegt und es steht noch nicht fest, ob die berechtigten Gründe des Verantwortlichen gegenüber denen der betroffenen Person überwiegen.

Sofern eine der oben genannten Voraussetzungen gegeben ist und eine betroffene Person die Einschränkung von personenbezogenen Daten, die bei Bernhard Furtmayr gespeichert sind, verlangen möchte, kann sie sich hierzu jederzeit an die Geschäftsleitung des für die Verarbeitung Verantwortlichen wenden. Bernhard Furtmayr wird die Einschränkung der Verarbeitung veranlassen.

- f) Recht auf Datenübertragbarkeit

Jede von der Verarbeitung personenbezogener Daten betroffene Person hat das vom Europäischen Richtlinien- und Verordnungsgeber gewährte Recht, die sie betreffenden personenbezogenen Daten, welche durch die betroffene Person einem Verantwortlichen bereitgestellt wurden, in einem strukturierten, gängigen und maschinenlesbaren Format zu erhalten. Sie hat außerdem das Recht, diese Daten einem anderen Verantwortlichen ohne Behinderung durch den Verantwortlichen, dem die personenbezogenen Daten bereitgestellt wurden, zu übermitteln, sofern die Verarbeitung auf der Einwilligung gemäß Art. 6 Abs. 1 Buchstabe a DS-GVO oder Art. 9 Abs. 2 Buchstabe a DS-GVO oder auf einem Vertrag gemäß Art. 6 Abs. 1 Buchstabe b DS-GVO beruht und die Verarbeitung mithilfe automatisierter Verfahren erfolgt, sofern die Verarbeitung nicht für die Wahrnehmung einer Aufgabe erforderlich ist, die im öffentlichen Interesse liegt oder in Ausübung öffentlicher Gewalt erfolgt, welche dem Verantwortlichen übertragen wurde.

Ferner hat die betroffene Person bei der Ausübung ihres Rechts auf Datenübertragbarkeit gemäß Art. 20 Abs. 1 DS-GVO das Recht, zu erwirken, dass die personenbezogenen Daten direkt von einem Verantwortlichen an einen anderen Verantwortlichen übermittelt werden, soweit dies technisch machbar ist und sofern hiervon nicht die Rechte und Freiheiten anderer Personen beeinträchtigt werden.

Zur Geltendmachung des Rechts auf Datenübertragbarkeit kann sich die betroffene Person jederzeit an Bernhard Furtmayr wenden.

- g) Recht auf Widerspruch

Jede von der Verarbeitung personenbezogener Daten betroffene Person hat das vom Europäischen Richtlinien- und Verordnungsgeber gewährte Recht, aus Gründen, die sich aus ihrer besonderen Situation ergeben, jederzeit gegen die Verarbeitung sie betreffender personenbezogener Daten, die aufgrund von Art. 6 Abs. 1 Buchstaben e oder f DS-GVO erfolgt, Widerspruch einzulegen. Dies gilt auch für ein auf diese Bestimmungen gestütztes Profiling.

Bernhard Furtmayr verarbeitet die personenbezogenen Daten im Falle des Widerspruchs nicht mehr, es sei denn, wir können zwingende schutzwürdige Gründe für die Verarbeitung nachweisen, die den Interessen, Rechten und Freiheiten der betroffenen Person überwiegen, oder die Verarbeitung dient der Geltendmachung, Ausübung oder Verteidigung von Rechtsansprüchen.

Verarbeitet Bernhard Furtmayr personenbezogene Daten, um Direktwerbung zu betreiben, so hat die betroffene Person das Recht, jederzeit Widerspruch gegen die Verarbeitung der personenbezogenen Daten zum Zwecke derartiger Werbung einzulegen. Dies gilt auch für das Profiling, soweit es mit solcher Direktwerbung in Verbindung steht. Widerspricht die betroffene Person gegenüber Bernhard Furtmayr der Verarbeitung für Zwecke der Direktwerbung, so wird die Bernhard Furtmayr die personenbezogenen Daten nicht mehr für diese Zwecke verarbeiten.

Zudem hat die betroffene Person das Recht, aus Gründen, die sich aus ihrer besonderen Situation ergeben, gegen die sie betreffende Verarbeitung personenbezogener Daten, die bei Bernhard Furtmayr zu wissenschaftlichen oder historischen Forschungszwecken oder zu statistischen Zwecken gemäß Art. 89 Abs. 1 DS-GVO erfolgen, Widerspruch einzulegen, es sei denn, eine solche Verarbeitung ist zur Erfüllung einer im öffentlichen Interesse liegenden Aufgabe erforderlich.

Zur Ausübung des Rechts auf Widerspruch kann sich die betroffene Person direkt an Bernhard Furtmayr wenden. Der betroffenen Person steht es ferner frei, im Zusammenhang mit der Nutzung von Diensten der Informationsgesellschaft, ungeachtet der Richtlinie 2002/58/EG, ihr Widerspruchsrecht mittels automatisierter Verfahren auszuüben, bei denen technische Spezifikationen verwendet werden.

- h) Automatisierte Entscheidungen im Einzelfall einschließlich Profiling

Jede von der Verarbeitung personenbezogener Daten betroffene Person hat das vom Europäischen Richtlinien- und Verordnungsgeber gewährte Recht, nicht einer ausschließlich auf einer automatisierten Verarbeitung — einschließlich Profiling — beruhenden Entscheidung unterworfen zu werden, die ihr gegenüber rechtliche Wirkung entfaltet oder sie in ähnlicher Weise erheblich beeinträchtigt, sofern die Entscheidung (1) nicht für den Abschluss oder die Erfüllung eines Vertrags zwischen der betroffenen Person und dem Verantwortlichen erforderlich ist, oder (2) aufgrund von Rechtsvorschriften der Union oder der Mitgliedstaaten, denen der Verantwortliche unterliegt, zulässig ist und diese Rechtsvorschriften angemessene Maßnahmen zur Wahrung der Rechte und Freiheiten sowie der berechtigten Interessen der betroffenen Person enthalten oder (3) mit ausdrücklicher Einwilligung der betroffenen Person erfolgt.

Ist die Entscheidung (1) für den Abschluss oder die Erfüllung eines Vertrags zwischen der betroffenen Person und dem Verantwortlichen erforderlich oder (2) erfolgt sie mit ausdrücklicher Einwilligung der betroffenen Person, trifft Bernhard Furtmayr angemessene Maßnahmen, um die Rechte und Freiheiten sowie die berechtigten Interessen der betroffenen Person zu wahren, wozu mindestens das Recht auf Erwirkung des Eingreifens einer Person seitens des Verantwortlichen, auf Darlegung des eigenen Standpunkts und auf Anfechtung der Entscheidung gehört.

Möchte die betroffene Person Rechte mit Bezug auf automatisierte Entscheidungen geltend machen, kann sie sich hierzu jederzeit an die Geschäftsleitung des für die Verarbeitung Verantwortlichen wenden.

- i) Recht auf Widerruf einer datenschutzrechtlichen Einwilligung

Jede von der Verarbeitung personenbezogener Daten betroffene Person hat das vom Europäischen Richtlinien- und Verordnungsgeber gewährte Recht, eine Einwilligung zur Verarbeitung personenbezogener Daten jederzeit zu widerrufen.

Möchte die betroffene Person ihr Recht auf Widerruf einer Einwilligung geltend machen, kann sie sich hierzu jederzeit an die Geschäftsleitung des für die Verarbeitung Verantwortlichen wenden.

- Datenschutz bei Bewerbungen und im Bewerbungsverfahren

Der für die Verarbeitung Verantwortliche erhebt und verarbeitet die personenbezogenen Daten von Bewerbern zum Zwecke der Abwicklung des Bewerbungsverfahrens. Die Verarbeitung kann auch auf elektronischem Wege erfolgen. Dies ist insbesondere dann der Fall, wenn ein Bewerber entsprechende Bewerbungsunterlagen auf dem elektronischen Wege, beispielsweise per E-Mail oder über ein auf der Internetseite befindliches Webformular, an den für die Verarbeitung Verantwortlichen übermittelt. Schließt der für die Verarbeitung Verantwortliche einen Anstellungsvertrag mit einem Bewerber, werden die übermittelten Daten zum Zwecke der Abwicklung des Beschäftigungsverhältnisses unter Beachtung der gesetzlichen Vorschriften gespeichert. Wird von dem für die Verarbeitung Verantwortlichen kein Anstellungsvertrag mit dem Bewerber geschlossen, so werden die Bewerbungsunterlagen zwei Monate nach Bekanntgabe der Absageentscheidung automatisch gelöscht, sofern einer Löschung keine sonstigen berechtigten Interessen des für die Verarbeitung Verantwortlichen entgegenstehen. Sonstiges berechtigtes Interesse in diesem Sinne ist beispielsweise eine Beweispflicht in einem Verfahren nach dem Allgemeinen Gleichbehandlungsgesetz (AGG).

- Datenschutzbestimmungen zu Einsatz und Verwendung von Facebook

Die verantwortliche Stelle greift für den hier angebotenen Informationsdienst auf die technische Plattform und die Dienste der Facebook Ireland Ltd., 4 Grand Canal Square Grand Canal Harbour, Dublin 2, Ireland zurück.

Wir weisen Sie darauf hin, dass Sie diese Facebook-Seite und ihre Funktionen in eigener Verantwortung nutzen. Dies gilt insbesondere für die Nutzung der interaktiven Funktionen (z.B. Kommentieren, Teilen, Bewerten). Alternativ können Sie die über diese Seite angebotenen Informationen auch auf unserem Internet-Angebot unter www.daniela.steiner.com abrufen. Beim Besuch unserer Facebook-Seite erfasst Facebook u.a Ihre IP-Adresse sowie weitere Informationen, die in Form von Cookies auf Ihrem PC vorhanden sind. Diese Informationen werden verwendet, um uns als Betreiber der Facebook-Seiten statistische Informationen über die Inanspruchnahme der Facebook-Seite zur Verfügung zu stellen. Nähere Informationen hierzu stellt Facebook unter folgendem Link zur Verfügung: http://de-de.facebook.com/help/pages/insights.

Die in diesem Zusammenhang über Sie erhobenen Daten werden von der Facebook Ltd. verarbeitet und dabei gegebenenfalls in Länder außerhalb der Europäischen Union übertragen. Welche Informationen Facebook erhält und wie diese verwendet werden, beschreibt Facebook in allgemeiner Form in seinen Datenverwendungsrichtlinien. Dort finden Sie auch Informationen über Kontaktmöglichkeiten zu Facebook sowie zu den Einstellmöglichkeiten für Werbeanzeigen.

Die Datenverwendungsrichtlinien sind unter folgendem Link verfügbar: http://de-de.facebook.com/about/privacy.

Die vollständigen Datenrichtlinien von Facebook finden Sie hier: https://de-de.facebook.com/full_data_use_policy.

In welcher Weise Facebook die Daten aus dem Besuch von Facebook-Seiten für eigene Zwecke verwendet, in welchem Umfang Aktivitäten auf der Facebook-Seite einzelnen Nutzern zugeordnet werden, wie lange Facebook diese Daten speichert und ob Daten aus einem Besuch der Facebook-Seite an Dritte weitergegeben werden, wird von Facebook nicht abschließend und klar benannt und ist uns nicht bekannt.

Beim Zugriff auf eine Facebook-Seite wird die Ihrem Endgeräte zugeteilte IP-Adresse an Facebook übermittelt. Nach Auskunft von Facebook wird diese IP-Adresse anonymisiert (bei "deutschen" IP-Adressen).

Facebook speichert darüber hinaus Informationen über die Endgeräte seiner Nutzer (z.B. im Rahmen der Funktion „Anmeldebenachrichtigung“); gegebenenfalls ist Facebook damit eine Zuordnung von IP-Adressen zu einzelnen Nutzern möglich.

Wenn Sie als Nutzerin oder Nutzer aktuell bei Facebook angemeldet sind, befindet sich auf Ihrem Endgerät ein Cookie mit Ihrer Facebook-Kennung. Dadurch ist Facebook in der Lage nachzuvollziehen, dass Sie diese Seite aufgesucht und wie Sie sie genutzt haben. Dies gilt auch für alle anderen Facebook-Seiten.

Über in Webseiten eingebundene Facebook-Buttons ist es Facebook möglich, Ihre Besuche auf diesen Webseiten Seiten zu erfassen und Ihrem Facebook-Profil zuzuordnen. Anhand dieser Daten können Inhalte oder Werbung auf Sie zugeschnitten angeboten werden.

Wenn Sie dies vermeiden möchten, sollten Sie sich bei Facebook abmelden bzw. die Funktion "angemeldet bleiben" deaktivieren, die auf Ihrem Gerät vorhandenen Cookies löschen und Ihren Browser beenden und neu starten. Auf diese Weise werden Facebook-Informationen, über die Sie unmittelbar identifiziert werden können, gelöscht. Damit können Sie unsere Facebook-Seite nutzen, ohne dass Ihre Facebook-Kennung offenbart wird.

Wenn Sie auf interaktive Funktionen der Seite zugreifen (Gefällt mir, Kommentieren, Teilen, Nachrichten etc.), erscheint eine Facebook-Anmeldemaske. Nach einer etwaigen Anmeldung sind Sie für Facebook erneut als bestimmte/r Nutzerin/Nutzer erkennbar.

Informationen dazu, wie Sie über Sie vorhandene Informationen verwalten oder löschen können, finden Sie auf folgenden Facebook Support-Seiten: https://de-de.facebook.com/about/privacy#.

Wir als Anbieter des Informationsdienstes erheben und verarbeiten darüber hinaus keine Daten aus Ihrer Nutzung unseres Dienstes. Diese Datenschutzerklärung finden Sie in der jeweils geltenden Fassung unter dem Punkt „Datenschutz“ auf unserer Facebook-Seite.

- Datenschutzbestimmungen zu Einsatz und Verwendung von LinkedIn

Unsere Website nutzt Funktionen des Netzwerks LinkedIn. Anbieter ist die LinkedIn Corporation, 2029 Stierlin Court, Mountain View, CA 94043, USA. Bei jedem Abruf einer unserer Seiten, die Funktionen von LinkedIn enthält, wird eine Verbindung zu Servern von LinkedIn aufbaut. LinkedIn wird darüber informiert, dass Sie unsere Internetseiten mit Ihrer IP-Adresse besucht haben. Wenn Sie den "Recommend-Button" von LinkedIn anklicken und in Ihrem Account bei LinkedIn eingeloggt sind, ist es LinkedIn möglich, Ihren Besuch auf unserer Internetseite Ihnen und Ihrem Benutzerkonto zuzuordnen. Wir weisen darauf hin, dass wir als Anbieter der Seiten keine Kenntnis vom Inhalt der übermittelten Daten sowie deren Nutzung durch LinkedIn haben. Weitere Informationen hierzu finden Sie in der Datenschutzerklärung von LinkedIn unter: https://www.linkedin.com/legal/privacy-policy

- Datenschutzbestimmungen zu Einsatz und Verwendung von XING

Unsere Website nutzt Funktionen des Netzwerks XING. Anbieter ist die New Work SE, 20457 Hamburg, Am Strandkai1, Deutschland. Bei jedem Abruf einer unserer Seiten, die Funktionen von XING enthält, wird eine Verbindung zu Servern von XING aufbaut. XING wird darüber informiert, dass Sie unsere Internetseiten mit Ihrer IP-Adresse besucht haben. XING, ist es möglich, Ihren Besuch auf unserer Internetseite Ihnen und Ihrem Benutzerkonto zuzuordnen. Unter http://www.youronlinechoices.com besteht bei XING eine Widerspruchsmöglichkeit (Opt-Out) für eine Verknüpfung zwischen dem Besuch unserer Webseite und XING. Wir weisen darauf hin, dass wir als Anbieter der Seiten keine Kenntnis vom Inhalt der übermittelten Daten sowie deren Nutzung durch LinkedIn haben. Weitere Informationen hierzu finden Sie in der Datenschutzerklärung von XING unter: https://privacy.xing.com/de/datenschutzerklaerung

- Rechtsgrundlage der Verarbeitung

Art. 6 I lit. a DS-GVO dient unserem Unternehmen als Rechtsgrundlage für Verarbeitungsvorgänge, bei denen wir eine Einwilligung für einen bestimmten Verarbeitungszweck einholen. Ist die Verarbeitung personenbezogener Daten zur Erfüllung eines Vertrags, dessen Vertragspartei die betroffene Person ist, erforderlich, wie dies beispielsweise bei Verarbeitungsvorgängen der Fall ist, die für eine Lieferung von Waren oder die Erbringung einer sonstigen Leistung oder Gegenleistung notwendig sind, so beruht die Verarbeitung auf Art. 6 I lit. b DS-GVO. Gleiches gilt für solche Verarbeitungsvorgänge die zur Durchführung vorvertraglicher Maßnahmen erforderlich sind, etwa in Fällen von Anfragen zu unseren Produkten oder Leistungen. Unterliegt unser Unternehmen einer rechtlichen Verpflichtung durch welche eine Verarbeitung von personenbezogenen Daten erforderlich wird, wie beispielsweise zur Erfüllung steuerlicher Pflichten, so basiert die Verarbeitung auf Art. 6 I lit. c DS-GVO. In seltenen Fällen könnte die Verarbeitung von personenbezogenen Daten erforderlich werden, um lebenswichtige Interessen der betroffenen Person oder einer anderen natürlichen Person zu schützen. Dies wäre beispielsweise der Fall, wenn ein Besucher in unserem Betrieb verletzt werden würde und daraufhin sein Name, sein Alter, seine Krankenkassendaten oder sonstige lebenswichtige Informationen an einen Arzt, ein Krankenhaus oder sonstige Dritte weitergegeben werden müssten. Dann würde die Verarbeitung auf Art. 6 I lit. d DS-GVO beruhen. Letztlich könnten Verarbeitungsvorgänge auf Art. 6 I lit. f DS-GVO beruhen. Auf dieser Rechtsgrundlage basieren Verarbeitungsvorgänge, die von keiner der vorgenannten Rechtsgrundlagen erfasst werden, wenn die Verarbeitung zur Wahrung eines berechtigten Interesses unseres Unternehmens oder eines Dritten erforderlich ist, sofern die Interessen, Grundrechte und Grundfreiheiten des Betroffenen nicht überwiegen. Solche Verarbeitungsvorgänge sind uns insbesondere deshalb gestattet, weil sie durch den Europäischen Gesetzgeber besonders erwähnt wurden. Er vertrat insoweit die Auffassung, dass ein berechtigtes Interesse anzunehmen sein könnte, wenn die betroffene Person ein Kunde des Verantwortlichen ist (Erwägungsgrund 47 Satz 2 DS-GVO).

- Berechtigte Interessen an der Verarbeitung, die von dem Verantwortlichen oder einem Dritten verfolgt werden

Basiert die Verarbeitung personenbezogener Daten auf Artikel 6 I lit. f DS-GVO ist unser berechtigtes Interesse die Durchführung unserer Geschäftstätigkeit.

- Dauer, für die die personenbezogenen Daten gespeichert werden

Das Kriterium für die Dauer der Speicherung von personenbezogenen Daten ist die jeweilige gesetzliche Aufbewahrungsfrist. Nach Ablauf der Frist werden die entsprechenden Daten routinemäßig gelöscht, sofern sie nicht mehr zur Vertragserfüllung oder Vertragsanbahnung erforderlich sind.

- Gesetzliche oder vertragliche Vorschriften zur Bereitstellung der personenbezogenen Daten; Erforderlichkeit für den Vertragsabschluss; Verpflichtung der betroffenen Person, die personenbezogenen Daten bereitzustellen; mögliche Folgen der Nichtbereitstellung

Wir klären Sie darüber auf, dass die Bereitstellung personenbezogener Daten zum Teil gesetzlich vorgeschrieben ist (z.B. Steuervorschriften) oder sich auch aus vertraglichen Regelungen (z.B. Angaben zum Vertragspartner) ergeben kann. Mitunter kann es zu einem Vertragsschluss erforderlich sein, dass eine betroffene Person uns personenbezogene Daten zur Verfügung stellt, die in der Folge durch uns verarbeitet werden müssen. Die betroffene Person ist beispielsweise verpflichtet uns personenbezogene Daten bereitzustellen, wenn unser Unternehmen mit ihr einen Vertrag abschließt. Eine Nichtbereitstellung der personenbezogenen Daten hätte zur Folge, dass der Vertrag mit dem Betroffenen nicht geschlossen werden könnte. Vor einer Bereitstellung personenbezogener Daten durch den Betroffenen muss sich der Betroffene an einen unserer Mitarbeiter wenden. Unser Mitarbeiter klärt den Betroffenen einzelfallbezogen darüber auf, ob die Bereitstellung der personenbezogenen Daten gesetzlich oder vertraglich vorgeschrieben oder für den Vertragsabschluss erforderlich ist, ob eine Verpflichtung besteht, die personenbezogenen Daten bereitzustellen, und welche Folgen die Nichtbereitstellung der personenbezogenen Daten hätte.

- Bestehen einer automatisierten Entscheidungsfindung

Als verantwortungsbewusstes Unternehmen verzichten wir auf eine automatische Entscheidungsfindung oder ein Profiling.

Diese Datenschutzerklärung wurde durch den Datenschutzerklärungs-Generator der DGD Deutsche Gesellschaft für Datenschutz in Kooperation mit den Datenschutz Anwälten der Kanzlei WILDE BEUGER SOLMECKE | Rechtsanwälte erstellt.